Parar Cryptolocker

Aquesta setmana ha estat molt dura professionalment a causa de la propagació massiva de Cryptolocker, en la seva variant CryptoDefense. Han estat molts els que s’han vist afectats per aquest mètode d’extorsió, en què la única sortida és eliminar l’aplicació causant i recuperar les còpies de seguretat fora de línia (cinta, discs durs externs no connectats, etc…), de la informació xifrada.

No és cap broma el mal de cap que produeix.

Puc afirmar que en els 20 anys de carrera professional que porto és el pitjor que he vist, i n’he vistes de molts colors. S’em queda una sensació total d’impotència davant la informació xifrada, en què saps que no s’hi pot fer res per recuperar-la. Personalment, psicològicament, hagués preferit un incendi o robatori físic, en què pots acceptar millor la pèrdua al no veure-ho. Deixar-ho davant teu, però sense poder arribar-hi, és molt dur, per a mi i, sobretot, pel qui ho pateix.

No és gens agradable veure empreses aturades, amb la seva informació xifrada, sense saber què fer, com actuar, amb moltes preguntes a l’aire: quines comandes he de servir?, quina declaració d’IVA he de fer?, qui em deu diners? etc… Equival a un Desastre Total del que tantes vegades en parlem i que fins i tot el podem arribar a ignorar. A mi això no em passarà mai, doncs passa. I passa a tothom: empreses grans, empreses mitjanes, empreses petites, autònoms, particulars. I en el moment menys pensat.

El risc existeix, hi és present, i en el moment menys pensat, zas, aquí el tens. És el moment d’utilitzar els mètodes de recuperació de dades que “només” cobreixen un 6% de casos que en parlava en l’entrada d’alta disponibilitat. Aquests són els únics que et salven del més greu i, millor si no s’han d’utilitzar mai. S’ha perdut un correu electrònic, “no passa res”. S’ha perdut un fitxer d’un projecte, “no passa res”,… S’ha perdut tota la informació de tota la vida de l’empresa, això sí que és molt greu. Hem d’estar preparats per poder reaccionar.

Després de la catàstrofe ve la resiliència. Què puc fer ara que m’ha passat? Recuperar la còpia de seguretat bona i continuar. Si, però no. De tot s’aprèn i aquest desastre no és una excepció. Si només recupero les dades i continuo fent el mateix, em pot tornar a passar, com evitar una nova propagació?

Analitzem com ha pogut entrar un cryptolocker

El principal problema d’aquest mètode, sota el meu punt de vista, és que s’ha atacat al punt més dèbil del sistema: l’USUARI. La majoria de sistemes informàtics d’avui en dia tenen un sistema d’anti-virus als equips (protecció d’un 30%), es realitzen les actualitzacions de tots els sistemes operatius i programaris mensuals (protecció d’un 40%), disposen de tallafocs avançats (amb proteccions d’anti-virus, malware, botnets, DDoS, perimetrals, etc… protecció del 20% + el 30% d’anti-virus). Però tot i així, queda aproximadament un 10% lliure, amb els 0-Days, atacs molt dirigits i específics, mètodes per descobrir la protecció, etc… i l’USUARI. Ens agradi o no, cadascú és responsable dels seus actes i coneixements.

Però el problema no resideix només en una persona, sinó en totes les que tenen accés al sistema informàtic (directius, recepcionistes, administratius, enginyers, operaris, informàtics, etc..). Un correu electrònic “innocent” obert per la persona menys pensada causa tot aquest estrall. Ja es pot repetir: no obriu correus electrònics estranys, no executeu aplicacions que no sabeu que són, no navegueu per llocs web de dubtosa qualitat i/o procedència, etc…

Sempre hi ha algú que hi cau de quatre grapes. Aquí no hi ha mètodes d’anti-virus, tallafocs intel·ligents, permisos de bloqueig, etc… que valguin i ho puguin aturar. És l’usuari qui l’activa, amb els permisos per fer-ho i sobre tota la informació a la què hi té accés. Sobretot en els entorns de petites i mitjanes empreses, els qui menys permisos haurien de tenir són els què més en tenen. Ja sigui per desconeixement de com aplicar-los. Perquè aquí tothom ha de tenir accés a tot (heu pensat bé aquesta última frase?), o perquè sóc el “jefe” i he d’accedir a tot arreu. En definitiva, no s’és conscient dels riscs que comporta fins que, llastimosament, no passa alguna cosa.

Mètodes per frenar la propagació

Amb atacs agressius, mesures agressives. Com no, la primera és la formació de l’usuari. En última instància ell és el responsable de les seves accions. Com administradors del sistema la cosa es complica. Més mesures de seguretat agressives també impliquen menys moviment per part de l’usuari i, en tot cas, sempre ha de ser una balança. Que sigui segur, però que l’usuari també pugui realitzar la seva feina amb llibertat.

Per evitar una afectació total al sistema, pensar bé els permisos d’accés que ha de tenir cada usuari. Segur que tots han de tenir accés a tot? Limitar els accessos des de l’exterior lliurement. Quants teniu publicat el terminal server (Remote Desktop) directament a Internet pel port TCP 3389, sabeu que existeix la porta d’enllaç web de remote desktop pel port TCP 443 (SSL segur), oi? I a més, els usuaris que l’utilitzen fan servir contrasenyes fortes (1234, abcde, root…), oi? Au, ja teniu feina.

Fins aquí es pot controlar més o menys amb la configuració del sistema, però,

Què es pot fer per evitar que l’usuari, després de rebre el correu electrònic fatídic, l’executi?

Aquest ha estat el meu principal maldecap després dels atacs produïts, com evitar un nou atac. Parlant amb el meu company Julio Iglesias Pérez (MVP de Enterprise Security), hem arribat a la conclusió que un mètode efectiu pot ser limitar l’execució d’aplicacions fora de les carpetes d’aplicacions i sistema operatiu. És una mesura agressiva que pot comportar molèsties als usuaris en l’execució d’aplicacions des d’altres ubicacions (directament des de carpetes de la xarxa, fora de l’entorn d’Arxius de Programa, en carpetes escampades pel disc dur, des del perfil de l’usuari, etc…). O fins hi tot limitar l’ús de les aplicacions mitjançant el hash de la mateixa (molta feina pels administradors i també vol dir un entorn molt controlat en l’execució de les mateixes, cosa que no es dóna en la majoria de les instal·lacions que conec).

La meva recomanació, seguint la norma de la balança (seguretat – usable), és començar a limitar l’execució d’aplicacions des de les carpetes dels perfils dels usuaris.

Per sistemes operatius de Windows Vista amunt:

- %AppData%\*.exe

- %AppData%\*\*.exe

- %LocalAppData%\Temp\rar*\*.exe

- %LocalAppData%\Temp\7z*\*.exe

- %LocalAppData%\Temp\wz*\*.exe

- %LocalAppData%\Temp\*.zip\*.exe

I amb molta cura perquè poden deixar de funcionar les actualitzacions i instal·lacions d’aplicacions que si volem:

- %LocalAppData%\Temp\*.exe

- %LocalAppData%\Temp\*\*.exe

Pel sistema operatiu Windows XP, com? encara teniu Windows XP? A què espereu a actualitzar-lo? La llista de bloqueig correspon a la següent:

- %AppData%\*.exe

- %AppData%\*\*.exe

- %UserProfile%\Local Settings\Temp\rar*\*.exe

- %UserProfile%\Local Settings\Temp\7z*\*.exe

- %UserProfile%\Local Settings\Temp\wz*\*.exe

- %UserProfile%\Local Settings\Temp\*.zip\*.exe

- %UserProfile%\Local Settings\Temp\*.exe

- %UserProfile%\Local Settings\Temp\*\*.exe

Actualització a 21 d’abril de 2015, afegir les regles per l’extensió .scr (salva pantalles) pels nous mètodes d’atac.

- %AppData%\*.scr

- %AppData%\*\*.scr

- %UserProfile%\Local Settings\Temp\rar*\*.scr

- %UserProfile%\Local Settings\Temp\7z*\*.scr

- %UserProfile%\Local Settings\Temp\wz*\*.scr

- %UserProfile%\Local Settings\Temp\*.zip\*.scr

- %UserProfile%\Local Settings\Temp\*.cab\*.scr

- %UserProfile%\Local Settings\Temp\*.scr

- %UserProfile%\Local Settings\Temp\*\*.scr

Configurar la política de seguretat

Com apliquem aquestes regles? Doncs modificant la política de seguretat de la màquina. Ja sigui directament o bé creant una Directiva de Grup, en el cas de dominis Active Directory. Com aquesta entrada està orientada a tothom, s’exposa la modificació de l’equip personal. Pels Administradors de Sistemes s’ha de fer el mateix procés, creant una nova GPO a Directives de Grup de l’Active Directory i assignar-la a la unitat organitzativa corresponent.

Des de l’escriptori, botó dret damunt el botó Inici, clicar a Executar.

Escriure mmc.exe i clicar el botó Acceptar.

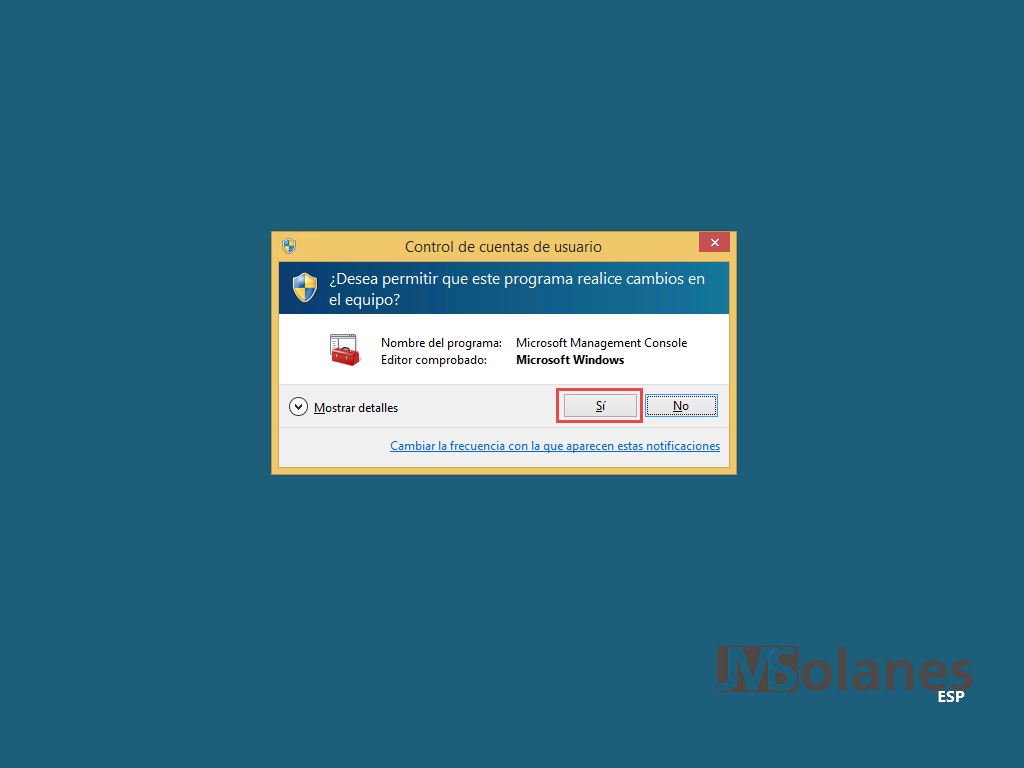

Com que carreguem una consola d’administració, ens demana per elevar privilegis, clicar el botó Si.

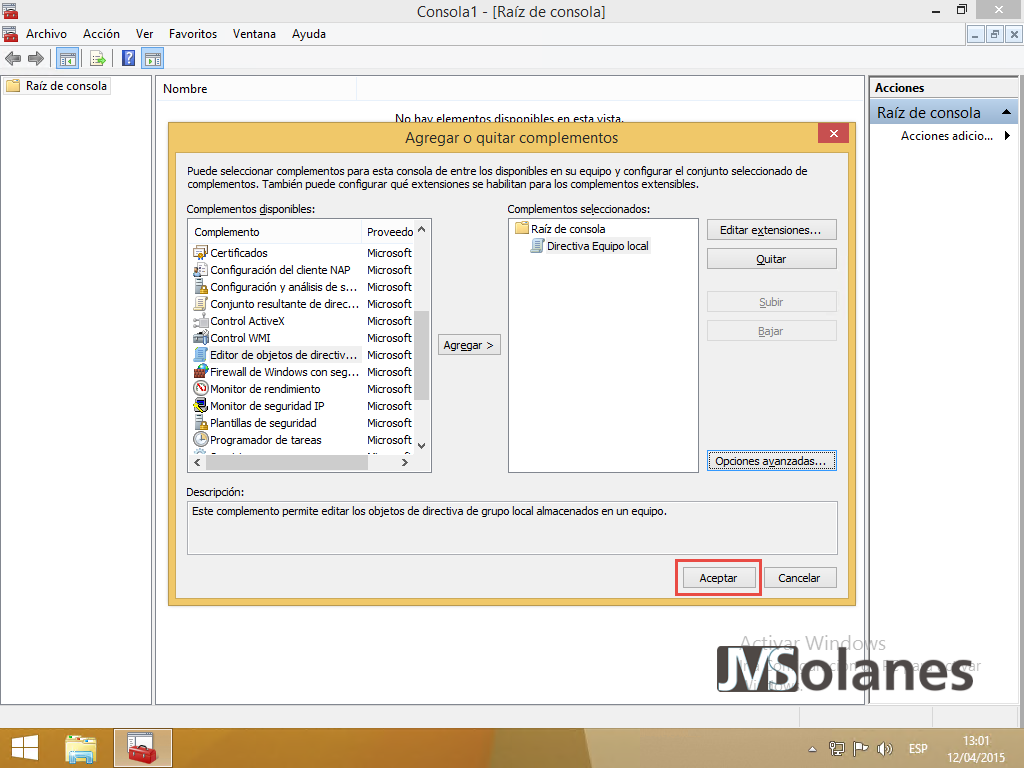

Amb la consola d’administració, al menú, clicar a Arxiu > Afegir o treure complement.

De la llista de la banda esquerra, marcar Editor d’objectes de directiva, clicar el botó Afegir per a seleccionar-la.

Pregunta si carreguem l’equip local o un altre, no cal tocar res, clicar el botó Finalitzar.

Clicar el botó Acceptar per carregar la directiva.

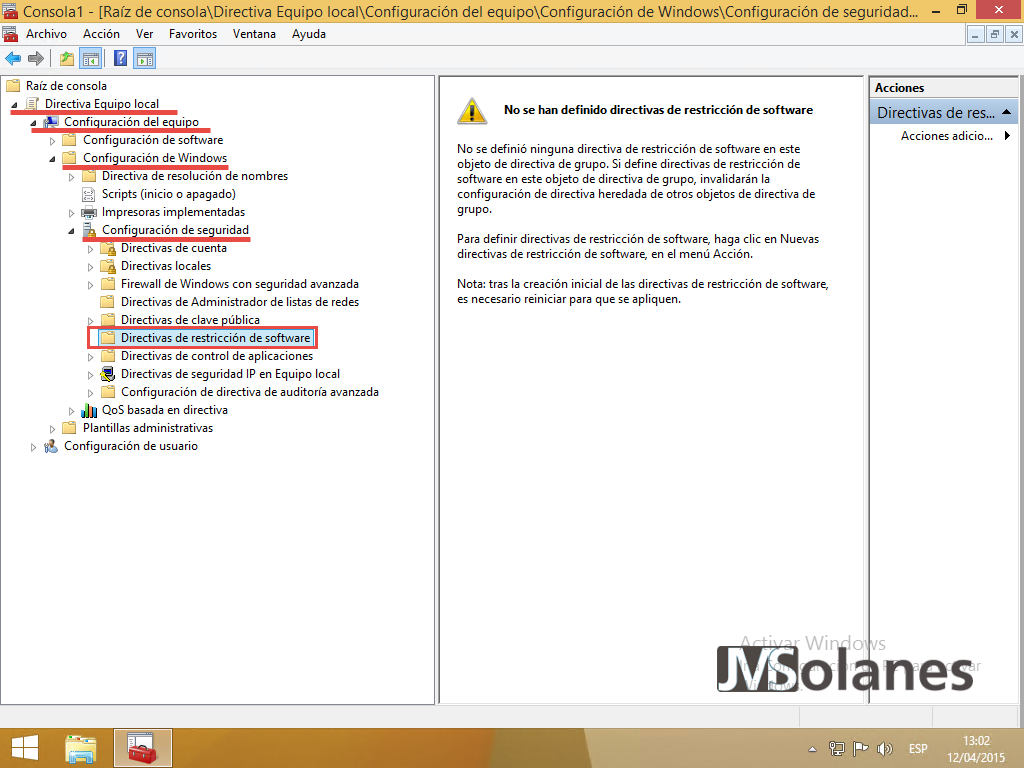

Desplegar Directiva Equip local > Configuració de l’equip > Configuració de Windows > Configuració de seguretat > Directives de restricció de programari.

El primer que indica és que no s’ha definit cap directiva de restricció de programari. Botó dret damunt la carpeta i clicar l’opció Nova Directiva de restricció de programari per crear la inicial per defecte.

S’afegeixen les regles per defecte en el bloqueig. Com que només es volen afegir carpetes addicionals, es deixa tot per defecte i es selecciona la carpeta Regles addicionals.

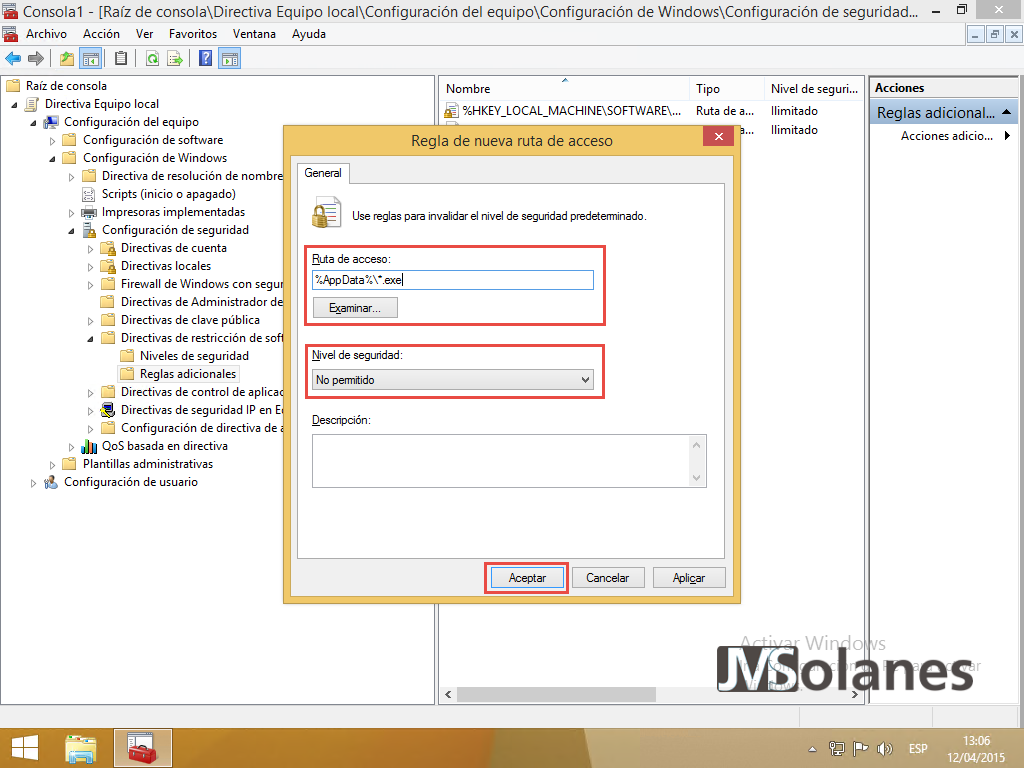

Botó dret a la banda dreta, al menú, clicar a Regla de nova ruta d’accés.

Introduir la ruta que es vol bloquejar. A nivell de seguretat, indicar NO PERMÈS. A descripció es pot indicar el comentari que cregueu oportú. Clicar Acceptar per aplicar.

Repetir el procés amb totes les regles que es considerin necessàries. Per exemple la llista mencionada anteriorment:

- %AppData%\*.exe

- %AppData%\*\*.exe

- %LocalAppData%\Temp\rar*\*.exe

- %LocalAppData%\Temp\7z*\*.exe

- %LocalAppData%\Temp\wz*\*.exe

- %LocalAppData%\Temp\*.zip\*.exe

- %LocalAppData%\Temp\*.exe

- %LocalAppData%\Temp\*\*.exe

Actualització a 21 d’abril de 2015, afegir les regles per l’extensió .scr (salva pantalles) pels nous mètodes d’atac.

- %AppData%\*.scr

- %AppData%\*\*.scr

- %UserProfile%\Local Settings\Temp\rar*\*.scr

- %UserProfile%\Local Settings\Temp\7z*\*.scr

- %UserProfile%\Local Settings\Temp\wz*\*.scr

- %UserProfile%\Local Settings\Temp\*.zip\*.scr

- %UserProfile%\Local Settings\Temp\*.cab\*.scr

- %UserProfile%\Local Settings\Temp\*.scr

- %UserProfile%\Local Settings\Temp\*\*.scr

Tancar la consola d’administració. Si és el primer cop que es defineix una directiva de restricció de programari, cal reiniciar l’equip perquè aquesta s’apliqui.

Un cop aplicada la nova directiva, en aquest cas reiniciant l’equip. Si fem la prova d’executar una aplicació des de la carpeta AppData\Roaming, per exemple, el putty:

Apareix una finestreta la mar de xula indicant que s’ha bloquejat l’execució d’aquesta aplicació.

Si es comprimeix el fitxer EXE en un ZIP i s’intenta executar des del ZIP, obtenim el mateix resultat.

És un primer bloqueig a aquests tipus d’atac, recordo que no hi ha res com la formació i consciència de cada usuari en les seves accions. El Cryptolocker i les seves variants s’executen perquè l’usuari l’executa, no per si sol.

A nivell d’Administradors de Sistemes, tampoc està de més fer un bloqueig a nivell de servidor de correu electrònic dels fitxers adjunts que es reben pel correu electrònic i susceptibles de poder executar codi, per evitar que arribin a l’usuari:

*.odt, *.ods, *.odp, *.odm, *.odc, *.odb, *.doc, *.docx, *.docm, *.wps, *.xls, *.xlsx, *.xlsm, *.xlsb, *.xlk, *.ppt, *.pptx, *.pptm, *.mdb, *.accdb, *.pst, *.dwg, *.dxf, *.dxg, *.wpd, *.rtf, *.wb2, *.mdf, *.dbf, *.psd, *.pdd, *.pdf, *.eps, *.ai, *.indd, *.cdr, *.jpg, *.jpe, img_*.jpg, *.dng, *.3fr, *.arw, *.srf, *.sr2, *.bay, *.crw, *.cr2, *.dcr, *.kdc, *.erf, *.mef, *.mrw, *.nef, *.nrw, *.orf, *.raf, *.raw, *.rwl, *.rw2, *.r3d, *.ptx, *.pef, *.srw, *.x3f, *.der, *.cer, *.crt, *.pem, *.pfx, *.p12, *.p7b, *.p7c

T’ha agradat l’article? El pots compartir a les xarxes socials. També pots deixar la teva opinió, comentari o suggeriment. Gràcies!

Similar Posts by The Author:

- Microsoft SQL Server con SMB3

- Microsoft SQL Server amb SMB3

- Containers en Linux

- Containers amb Linux

- Migrar el servidor de archivos a Windows Server 2019

- Migrar el servidor de fitxers a Windows Server 2019

- Puerta enlace a Azure en el Windows Admin Center

- Porta enllaç a Azure en el Windows Admin Center

- Hola mundo! WordPress 5 y Gutenberg

- Hola món! WordPress 5 i Gutenberg